In questo articolo si parla di un episodio di hijacking (o dirottamento) abbastanza recente che ha coinvolto un account personale su un sito di provider di hosting. Un account di questo tipo è molto allettante per i criminali informatici: ecco come è avvenuto l’attacco e fino a dove può spingersi.

La tattica del phishing

L’attacco inizia con del classico phishing. In questo caso, i cybercriminali tentano di spaventare il destinatario spacciandosi per il provider di hosting per spingerlo a un’azione rapida invocando un fantomatico attacco informatico. I truffatori affermano di aver temporaneamente bloccato l’account in risposta a un tentativo di acquisto di un dominio sospetto. Per riprendere il controllo dell’account, il destinatario deve seguire il link indicato e accedere al suo account personale.

Email di phishing inviata da criminali informatici che si spacciano per un provider di hosting.

Il corpo del messaggio è pieno di campanelli d’allarme. Non contiene né il nome del provider né il suo logo, suggerendo l’uso di un template comune per i clienti di diversi hoster. Il nome appare solo una volta, nella casella del mittente; inoltre, questo nome non corrisponde al dominio di posta, un segno evidente di frode.

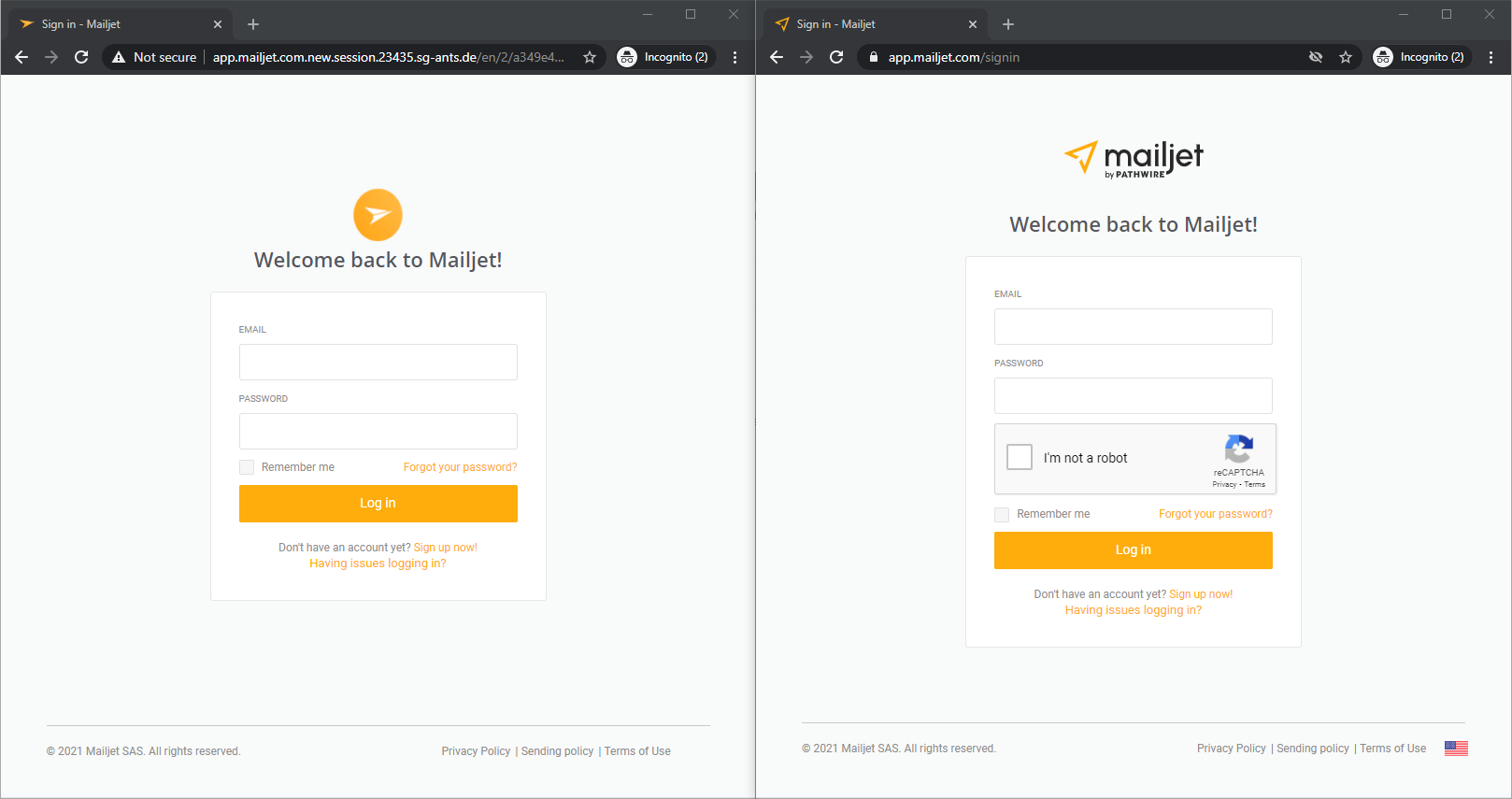

Il link porta a una pagina di login poco convincente. Anche la combinazione di colori non va bene. La speranza qui è che probabilmente l’utente agisca in preda al panico e non lo noti.

Pagine web false

Come in caso di un qualsiasi tipo di phishing, inserire le credenziali su questa pagina equivale a dare ai criminali informatici il pieno controllo dell’account. In questo caso, tuttavia, si parla di consegnare le chiavi del sito web aziendale. Stranamente, chiedono anche alcuni dettagli finanziari, il cui scopo non è chiaro.

Perché un provider di hosting?

Dando un’occhiata alla pagina di login, tutto va bene con i certificati del sito di phishing. La sua reputazione sembra a posto, tutto quanto ha senso; i criminali informatici non hanno creato il dominio, se ne sono impossessati, probabilmente usando un attacco simile.

Ciò che i criminali informatici possono fare con il controllo di un account personale sul sito web di un host dipende dal provider. Per fare qualche esempio, possono reindirizzare ad altri contenuti, aggiornare il contenuto del sito attraverso un’interfaccia web e cambiare la password FTP per la gestione dei contenuti. In altre parole, i criminali informatici hanno diversi assi nella loro manica.

Le possibilità sono troppo ampie? Bene, ecco alcune idee più specifiche. Se i criminali informatici prendono il controllo del sito, potrebbero aggiungere una pagina di phishing, usare il sito per ospitare un link che scarica un malware, o addirittura usarlo per attaccare i clienti. In breve, possono sfruttare il nome dell’azienda e la reputazione del sito per scopi dannosi.

Come difendersi dagli attacchi di phishing

Le e-mail di phishing possono essere molto persuasive. Per evitare di essere ingannati, prima di tutto, i dipendenti devono essere sempre all’erta. Si raccomanda quanto segue:

- Mantenere sempre in vigore la politica di non cliccare mai su link diretti che reindirizzano ad account personali. Chiunque riceva un messaggio preoccupante dal proprio provider di hosting dovrebbe accedere al sito legittimo, digitando a mano l’indirizzo nella barra degli indirizzi del browser;

- Attivare l’autenticazione a due fattori sul sito del provider. Se il provider non offre questa opzione, cercare di informarsi su quando ha intenzione di aggiungere questa funzionalità;

- Cercare di indentificare i segnali evidenti di phishing (come una mancata corrispondenza tra il nome del mittente e il dominio di posta elettronica, o nomi di dominio errati sui siti web). L’ideale sarebbe insegnare ai dipendenti a identificare i tentativi di phishing (un’opzione è quella di utilizzare una piattaforma di formazione online come Kaspersky ASAP);

- Installare soluzioni aziendali per la sicurezza della posta su tutti i server e dispositivi che i dipendenti usano per l’accesso a Internet.