Tratto da www.lineaedp.it

Autore: Redazione LineaEDP – 17/03/2021

L’innovativo servizio di Kaspersky adatta l’offerta alla preparazione delle aziende in termini di sicurezza IT

Il nuovo servizio Kaspersky Managed Detection and Response (MDR) garantisce una protezione continua basata sul machine learning, consentendo ai team di sicurezza IT di concentrarsi sull’analisi, sulle indagini e sulla risposta alle minacce. Grazie alle due versioni del prodotto, Kaspersky MDR è ora disponibile non solo per le grandi imprese, ma anche per le aziende di medie dimensioni con diversi livelli di maturità ed esigenze di sicurezza IT. Con il lancio di MDR, Kaspersky rinnova anche il suo approccio basato sui framework di cybersecurity. I diversi framework combinano infatti vari set di soluzioni e servizi di sicurezza per la protezione da diversi tipi di minacce.

Le attività di rilevamento e risposta agli attacchi sofisticati richiedono competenze specifiche, ma i budget destinati alla cybersecurity non sempre prevedono la formazione interna o l’assunzione di tecnici specializzati. La mancanza di risorse può portare a rispondere in ritardo agli incidenti e, di conseguenza, a incrementare le perdite sostenute da un’impresa. Secondo il report di Kaspersky “IT Security Economics 2020”, il costo medio di una violazione dei dati per le imprese di grandi dimensioni aumenta di oltre 400 mila dollari a seconda che una violazione venga scoperta quasi istantaneamente o dopo una settimana.

Kaspersky Managed Detection and Response offre i vantaggi di un security operations center (SOC) in outsourcing senza che i team interni debbano avere competenze specifiche nel threat hunting e nell’analisi degli incidenti, il che può essere particolarmente rilevante per le aziende di medie dimensioni. Il servizio è arricchito da tecnologie di rilevamento e dalla vasta esperienza nel threat hunting e nella incident response di diversi team di esperti, tra cui il Global Research & Analysis Team (GReAT). È anche potenziato da AI Analyst che consente la risoluzione automatica degli alert e permette agli analisti del SOC di Kaspersky di concentrarsi sulla gestione delle segnalazioni più importanti. Questa combinazione di tecnologie e competenze offre ai clienti una protezione contro le minacce che eludono il rilevamento, ad esempio imitando programmi legittimi. Gli esperti di sicurezza IT sono in grado di controllare lo stato di protezione di tutte le risorse e la threat detections in tempo reale, di ricevere istruzioni di risposta pronte all’uso o autorizzare scenari gestiti.

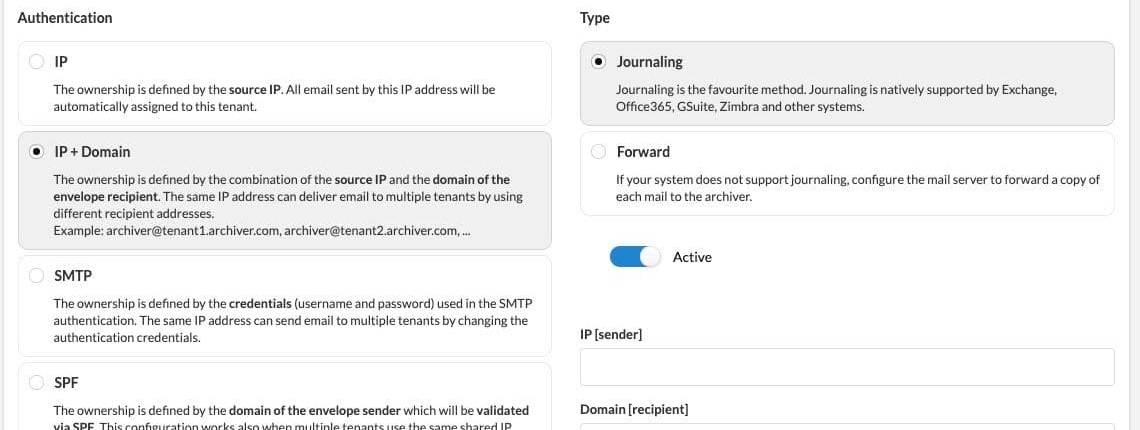

Il servizio integra diversi componenti. I prodotti Kaspersky come, ad esempio, la endpoint protection o EDR, inviano la loro telemetria al Kaspersky Security Network. Questa telemetria viene poi analizzata nel SOC (Security Operations Center) interno di Kaspersky utilizzando più di 700 “hunt” proprietarie basate su TTP costantemente aggiornate e adattate alle esigenze del cliente e ai vari motori di rilevamento. Gli alert vengono raccolti da tutti gli endpoint, consentendo così al sistema di stabilire eventuali collegamenti tra una serie di attacchi a vari dispositivi. Successivamente, il team di threat hunting di Kaspersky convalida e classifica tutti i rilevamenti in ordine di importanza per garantire una risposta tempestiva. Dopo l’indagine, i clienti ricevono l’alert degli incidenti e una guida completa sulle azioni da intraprendere nel portale MDR dedicato. Le opzioni di risposta possono quindi essere avviate tramite un agente di endpoint detection and response (EDR). I clienti possono anche combinare MDR con l’Incident Response retainer di Kaspersky per esternalizzare completamente le indagini forensi sugli incidenti e la loro eliminazione.

Il livello Kaspersky MDR Optimum garantisce una protezione as-a-service chiavi in mano, mentre Kaspersky MDR Expert consente di formare e dotare di certificazioni OSCP, GCTI, SANS SEC560, SANS SEC660 gli analisti SOC del vendor, di accedere al Kaspersky Threat Intelligence Portal e a una API (Application Programming Interface) per integrare i security workflow esistenti.

Insieme a questo nuovo prodotto, Kaspersky presenta anche nuovi framework volti a soddisfare le esigenze delle aziende in termini di difesa dalle minacce e in base al livello di maturità della loro sicurezza IT. Kaspersky MDR potenzia ogni framework abilitando una funzione di sicurezza IT consolidata e consentendo ai team di esperti di sicurezza IT di focalizzarsi sulla gestione degli eventi critici evidenziati.

Kaspersky Security Foundations offre una protezione adattiva contro le minacce più diffuse che colpiscono endpoint, dispositivi mobili, infrastrutture cloud e server dei clienti. Questa solida soluzione di base aiuta le organizzazioni a valorizzare gli investimenti in sicurezza grazie alla prevenzione automatica delle minacce. Grazie al Premium Support e al portfolio rinnovato Professional Services, i clienti possono usufruire di assistenza professionale ogni volta che ne hanno bisogno.

Il framework Kaspersky Optimum Security migliora il livello di sicurezza rispetto a minacce nuove, sconosciute e difficili da rilevare, aiutando le piccole e medie imprese che dispongono di risorse di cybersecurity limitate a elaborare piani di incident response. Il framework si avvale di meccanismi di rilevamento avanzati con algoritmi basati sul machine learning e di una sandbox, e offre una maggiore visibilità delle minacce, una capacità di analisi delle cause degli incidenti e una vasta gamma di azioni di risposta. Kaspersky Optimum Security raccomanda inoltre programmi di formazione sulla security awareness per aiutare le organizzazioni a sviluppare una cultura aziendale di cybersicurezza.

Il framework Kaspersky Expert Security rappresenta una strategia olistica per aiutare ad informare e guidare gli esperti interni ad affrontare l’intera gamma delle complesse minacce odierne, come APT e attacchi mirati. Kaspersky Anti Targeted Attack Platform con Kaspersky EDR agisce come una soluzione di Extended Detection and Response (XDR), offrendo una protezione APT all-in-one con capacità di rilevamento delle minacce di rete e EDR. Gli IT security specialist sono dotati di tutte le tecnologie necessarie per gestire il rilevamento multidimensionale delle minacce di qualità superiore sia a livello di endpoint che di rete, intraprendendo indagini efficaci e una threat hunting proattiva e fornendo una risposta rapida e centralizzata attraverso un’unica soluzione. Inoltre, il framework mette a disposizione Kaspersky Threat Intelligence and training per aggiornare il personale addetto alla sicurezza IT, per accrescere la qualità dell’assistenza e il supporto immediato e per permettere di consultare gli esperti di terze parti di Kaspersky attraverso il portafoglio di servizi di cybersecurity.

Per informazioni sulle soluzioni Kaspersky: dircom@argonavis.it