Nel mese di novembre è stato segnalato Linux.Encoder.1, il primo ransomware per Linux.

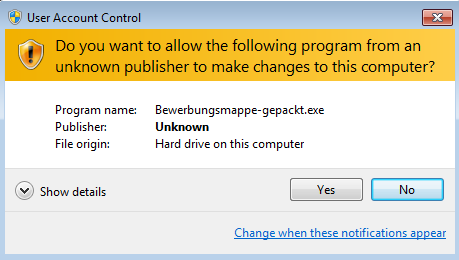

Quando viene avviato con privilegi di amministrazione, il programma carica in memoria due file che contengono le istruzioni per l’attacco:

- ./readme.crypto

- ./index.crypto

Dopo questo il ransomware riceve la chiave pubblica RSA ed avvia il processo di crittografia solo dei file alcune estensioni.

Il malware cerca di colpire le cartelle personali dell’utente, database, webserver e pagine web operando sulle directory:

- /home

- /root

- /var/lib/mysql

- /var/www

- /etc/nginx

- /etc/apache2

- /var/log

- public_html

- www

- webapp

- backup

- .git

- .svn

Mentre invece non effettua la crittografia delle seguenti directory:

- /

- /root/

- .ssh

- /usr/bin

- /bin

- /etc/ssh

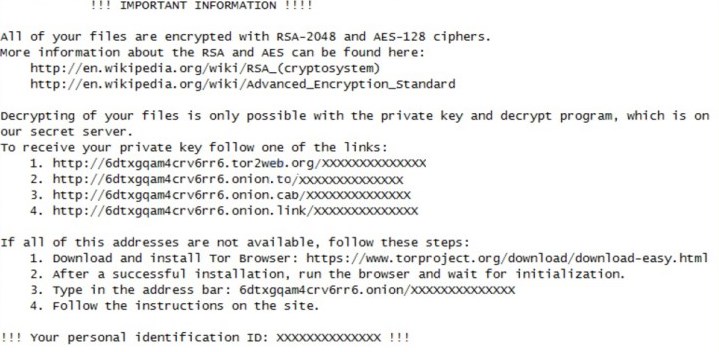

Linux.Encoder.1 usa la crittografia asimmetrica RSA e la crittografia AES a 128 bit, ai file crittografati viene aggiunta l’estensione “.encrypted”

Il malware usa la funzionalità rand() della libreria libc che usa il timestamp come seme per generare le chiavi crittografiche.

Questo dettaglio è stato presto scoperto ed ha reso “prevedibile” la chiave utilizzata per la crittografia, dando l’opportunità ai tool di decodificare il contenuto dei file senza dover “pagare” per riscattare i file.

Il falso CHKDSK usando l’algoritmo Salsa20, con una chiave di 32 byte, questo algoritmo è utilizzato per crittografare, decrittografare e verificare la chiave.

Il falso CHKDSK usando l’algoritmo Salsa20, con una chiave di 32 byte, questo algoritmo è utilizzato per crittografare, decrittografare e verificare la chiave.