Durante l’anno della pandemia di Covid-19 il concetto di email security ha assunto un ruolo di primo piano: le nostre modalità di comunicazione sono cambiate (basti pensare al lavoro da remoto), i contenuti delle comunicazioni hanno visto ondate di argomenti quasi esclusivamente legati all’evento pandemico (soprattutto in concomitanza con i principali provvedimenti restrittivi), gli aspetti legati alla sicurezza, alla privacy, agli attacchi di phishing e alla distribuzione di malware sono stati pesantemente condizionati dalla pandemia.

Se vogliamo, l’evento pandemico ha ancora più messo in evidenza la rilevanza del fattore umano nella sicurezza delle comunicazioni elettroniche.

Email security: il fenomeno phishing durante la pandemia

Ricordiamo che una campagna di phishing efficace è caratterizzata da tre elementi principali: il presentarsi come una fonte autorevole, la capacità di catturare l’attenzione della vittima, quella di instillare un senso di urgenza al fine di indurre a compiere un’azione dannosa come aprire un allegato malevolo, cliccare su un link, fornire credenziali o informazioni confidenziali.

Autorevolezza, cattura dell’attenzione, senso di urgenza, call-to-action: se ci facciamo caso, parliamo esclusivamente di leve che agiscono su aspetti affatto tecnici ma legati ai comportamenti umani.

Non è difficile immaginare come un evento eccezionale quale la pandemia con tutto il suo carico emotivo, il flusso continuo di nuove informazioni, il susseguirsi di provvedimenti normativi, i cambiamenti delle modalità di lavoro e delle abitudini di vita, abbia creato un terreno molto fertile per gli autori di campagne di phishing.

Il seguente grafico mostra l’andamento nel 2020 delle mail legittime legate alla pandemia di COVID-19.

Andamento delle mail legittime a tema COVID-19

A inizio anno abbiamo una progressiva crescita di comunicazioni che perdura circa un mese e mezzo e che inizia a decrescere solo dopo il primo lockdown. Segue un grande picco successivo ai primi allentamenti del lockdown.

In questo periodo si susseguono incessantemente provvedimenti normativi e disposizioni organizzative. È del 13 maggio la “legge rilancio” mentre il 15 maggio un decreto delinea il quadro generale all’interno del quale gli spostamenti verranno limitati da ordinanze statali, regionali e comunali.

Seguono innumerevoli ordinanze, interpretazioni e chiarimenti oltre a decreti che progressivamente vanno ad autorizzare la ripresa di ulteriori attività. A tutto questo si affiancano informazioni e aggiornamenti sull’andamento della pandemia, sullo stato del sistema sanitario, sugli studi clinici che contribuiscono ad una crescente conoscenza del fenomeno.

Indicativamente, in questo periodo il 10% delle nostre mailbox conteneva mail a tema COVID-19. Ricordo che stiamo ancora parlando di comunicazioni legittime, ovvero non malevole, che esplicitamente menzionano la pandemia. È un indice dell’attenzione che il tema ha avuto nel corso del tempo.

Quello che segue è invece l’andamento delle mail indesiderate a tema COVID-19 che sono state intercettate dai sistemi di filtraggio della posta elettronica. Oltre a mail di spam vero e proprio relative a prodotti e servizi (mascherine, gel, termoscanner, guanti, test antigenici, tamponi, improbabili prodotti anti-Covid, servizi finanziari per fronteggiare l’emergenza, eccetera) questo flusso contiene anche mail di phishing e distribuzione di malware che sfruttano l’alto livello di attenzione legato alla pandemia.

Andamento delle mail indesiderate a tema COVID-19

L’andamento delle mail indesiderate è più regolare: nel mese di marzo c’è stata una rapida crescita che poi si è più o meno stabilizzata. Da agosto in poi c’è stata una progressiva lenta decrescita. Questo grafico ci dice che il tema è stato rapidamente adottato da chi intendeva abusarne ed è stato progressivamente abbandonato solo quando ha iniziato a perdere di efficacia.

Email security: le tattiche usate negli attacchi phishing

Quali tattiche sono state utilizzate nelle mail di phishing? Tra le più aggressive abbiamo notato campagne massive di finte mail di licenziamento. La mail, che si spaccia per una comunicazione proveniente dal dipartimento risorse umane, comunica al malcapitato il suo licenziamento in tronco giustificato dall’emergenza COVID. L’esempio che segue, nonostante sia scritto in inglese, è stato inviato a numerosi dipendenti italiani di aziende multinazionali.

Campagna di phishing, finto licenziamento causa COVID

L’allegato di queste mail è un file html che punta a carpire le credenziali dell’utente.

Allegato malevolo per carpire credenziali

Naturalmente anche i tentativi di truffa massivi e di bassa qualità sono stati prontamente declinati a tema COVID. Vincite improvvise, donatori inattesi e le classiche truffe “alla nigeriana” hanno adottato le parole chiave legate alla pandemia nel tentativo di guadagnare maggiore visibilità e credibilità.

Truffa a tema COVID

Numerose e più subdole le mail che, spacciandosi per organismi istituzionali, come ad esempio l’Organizzazione Mondiale della Sanità, avvisavano di presunti allarmi per la presenza di cluster di contagio nell’area.

Campagna di phishing che si spaccia per OMS

Altrettanto diffuse le campagne di phishing legate alla ripresa delle attività produttive con finte email del MEF o di altri organismi istituzionali veicolanti malware.

Campagna di phishing che si spaccia per il MEF

L’utilizzo di nomi e loghi istituzionali conferisce una percezione di autorevolezza che abbassa le difese, in particolare in un momento in cui la paura e l’emotività sono ancora alte.

Con l’arrivo dell’app Immuni le campagne di phishing hanno incominciato a sfruttare questo nuovo filone. La seguente immagine è tratta da un sito di phishing che riproduce una finta pagina del Play Store di Google:

Finta app Immuni su un finto Google Play Store

L’anno si è chiuso con l’arrivo del cashback e non potevano mancare campagne di phishing a tema cashback o SPID.

Phishing sul cashback di Stato

Finto sito di Poste Italiane

Anche nelle campagne di email malevole vige una sorta di meccanismo di selezione naturale. Le tecniche che si dimostrano più efficaci vengono copiate si diffondono rapidamente a discapito di quelle meno efficaci.

La rapida diffusione delle campagne di phishing a tema COVID-19, in tutte le sue declinazioni, ci ha fornito una misura di quanto sia rilevante il ruolo della componente emotiva e di quanto, a parità di condizioni tecniche, sia il fattore umano a fare la differenza.

L’andamento nel corso dell’anno

Il seguente grafico mostra la percentuale di email intercettate dai sistemi di email security sul totale del traffico. Da settembre in avanti la media cala ma si tratta di oscillazioni frequenti e dipendenti da una tale quantità di variabili da non rappresentare in sé un trend particolarmente significativo.

Andamento dello spam nel 2020

Malware allegato a messaggi di posta

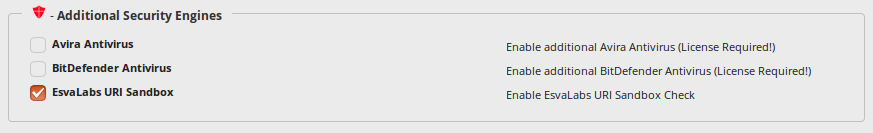

Già lo scorso anno avevamo rilevato la progressiva perdita di efficacia di sistemi di protezione reattivi, ovvero progettati per intercettare minacce note. Questo approccio (tendenzialmente basato su ricerca di pattern noti) è particolarmente inefficace in presenza di malware polimorfico e nuove varianti, le quali si trovano di fronte a finestre di opportunità di molte ore all’interno delle quali possono transitare senza essere intercettate.

L’approccio proattivo basato sulla rimozione delle istruzioni che abilitano alla realizzazione di un dropper (il codice che installa il malware sul computer della vittima) è l’unico che offre una copertura anche contro nuove varianti e malware polimorfico.

Il seguente grafico mostra l’andamento nel corso dell’anno dei sistemi di sandboxing di nuova generazione da noi monitorati. In rosso i file che sono stati bloccati perché riconosciuti come malevoli. In giallo i file che sono stati neutralizzati grazie all’approccio poc’anzi descritto e che non sono stati intercettati dai sistemi reattivi basati su pattern e signature. In verde i file contenenti codice attivo legittimo (come le macro legittime di un file Excel).

Allegati trattati da QuickSand

Nel corso dell’anno abbiamo osservato l’utilizzo di nuove tecniche di realizzazione di dropper.

In gennaio ha iniziato a circolare del malware basato su macro in documenti Office che, al fine di eseguire codice senza essere rilevato come malevolo, usava alcune callback VBA (Visual Basic for Applications) che vengono invocate prima di attivare una connessione. Il trucco consiste nell’inserire del contenuto remoto nel documento al fine di indurre Office ad invocare queste macro (il cui nome termina per _onConnecting). Attraverso queste callback è possibile eseguire codice senza invocarlo apertamente, consentendo di svicolare attraverso alcuni sistemi di protezione.

In maggio abbiamo visto un utilizzo smodato (come sempre, una tecnica efficace viene rapidamente copiata da altri attori) delle macro-formule di Office. Si tratta di una vecchissima funzionalità che precede l’introduzione del VBA e di cui quasi nessuno si ricordava più. Un po’ come era successo un paio di anni prima con il DDE.

In termini di nuove modalità di attacco degne di menzione, questo è tutto. Si conferma la tendenza prevalente ad affinare le tecniche di attacco e ad aggirare i sistemi di protezione ricorrendo al polimorfismo e ad un grande numero di nuove varianti.

Attacchi attraverso link

È più facile riuscire a consegnare una mail con un link piuttosto che una mail con allegato un malware, questo è il motivo per cui molti attacchi vengono condotti in questo modo.

I link spesso puntano a siti legittimi che sono stati appena compromessi e che quindi hanno una buona reputazione.

Qual è la percentuale di email che contiene almeno un link? Questo grafico mostra questo valore nel corso del 2020.

Percentuale di email contenenti almeno un link

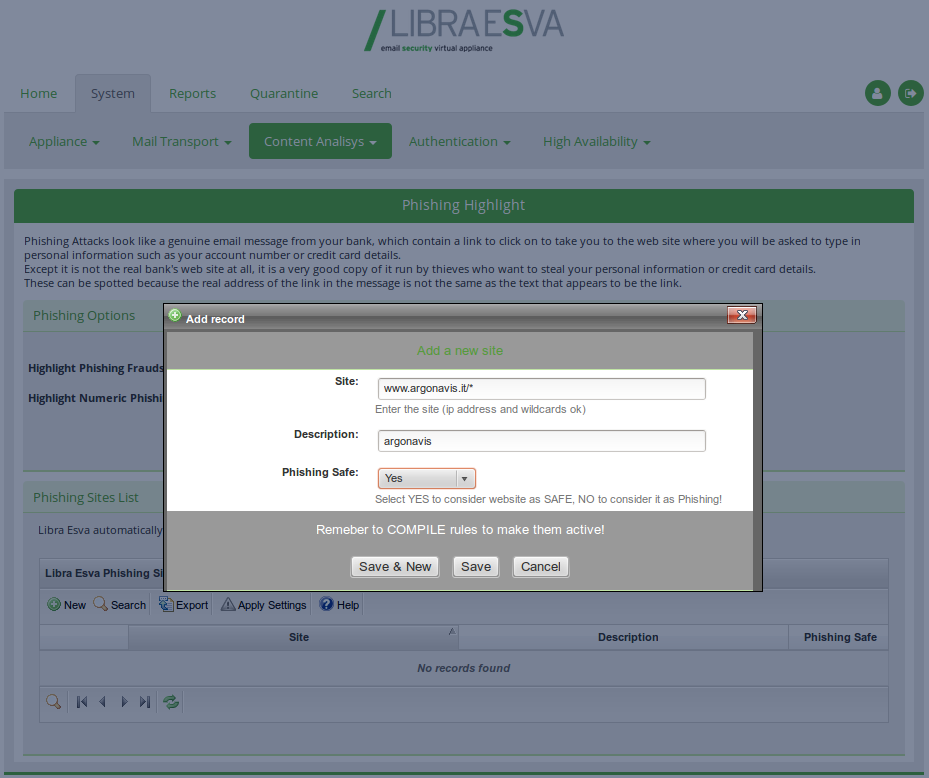

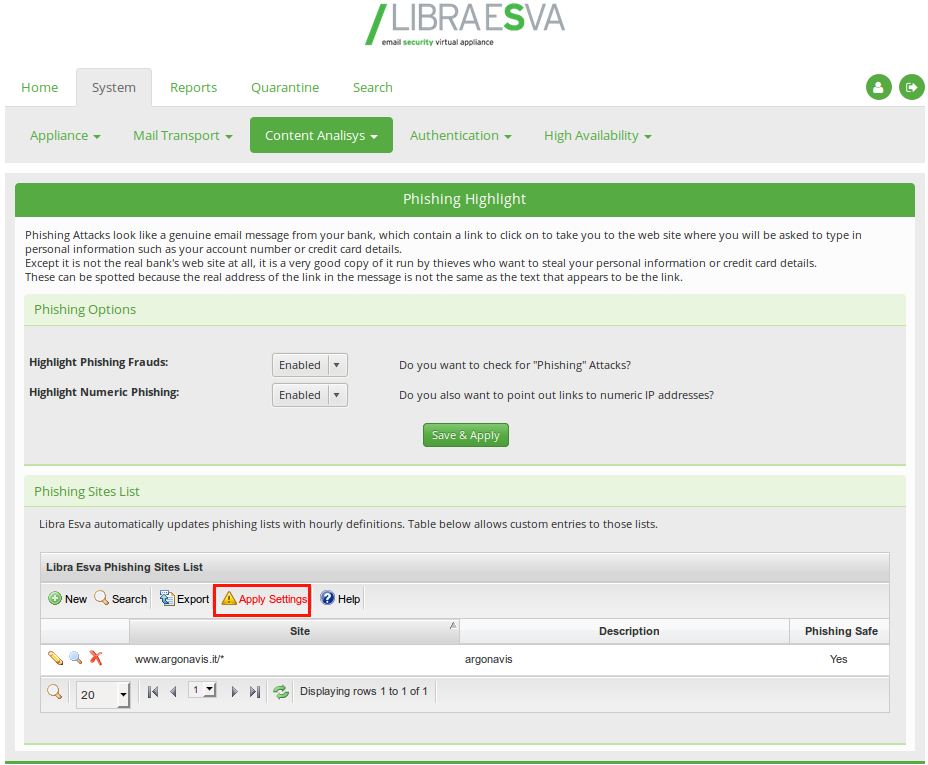

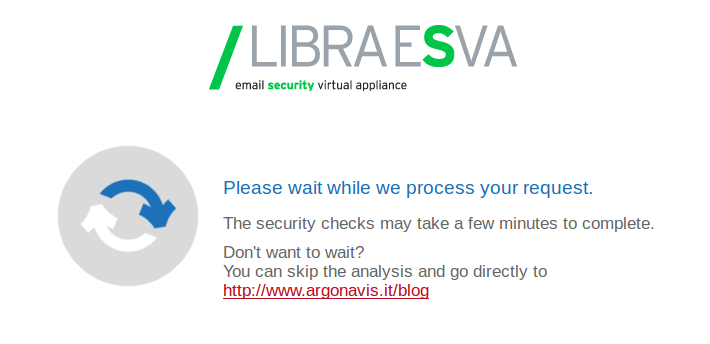

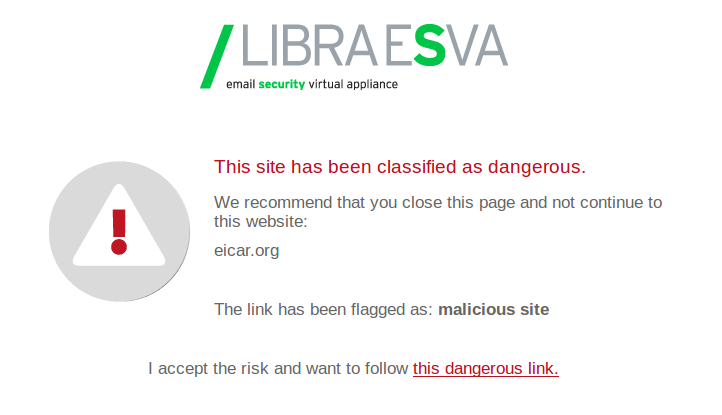

Naturalmente tutte le mail che contengono un link ad un sito noto come pericoloso vengono intercettate e bloccate ma, come detto prima, in molti casi si tratta di un link ad un sito legittimo appena compromesso o comunque di un sito non ancora noto come pericoloso.

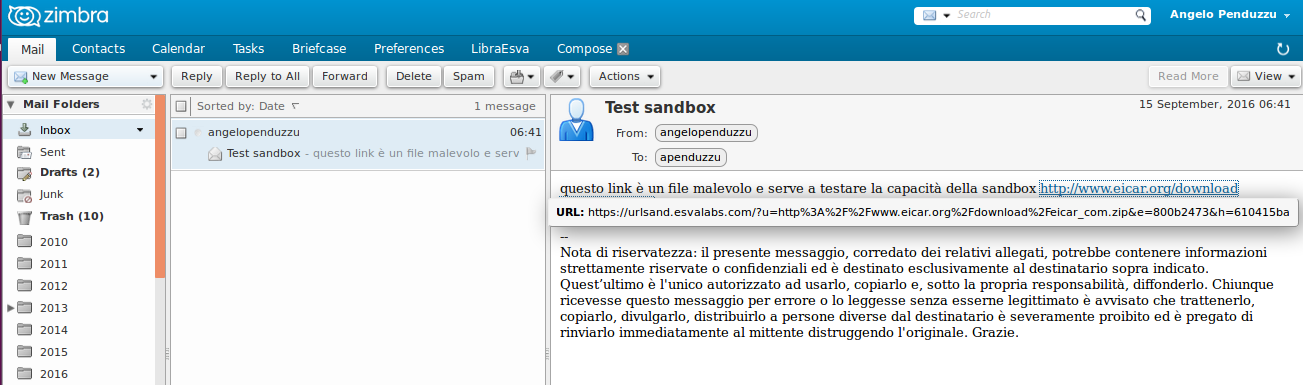

Questo è il motivo per cui è importante che i link vengano verificati anche al momento del click, con un sistema di sandboxing dei link che, visitando prima dell’utente la pagina, blocchi la visita in caso di pericolo.

Quanti sono i link che vengono intercettati da questa ultima rete di protezione? Ce lo dice il grafico che segue.

Percentuale di clic intercettati da UrlSand

Come vediamo si tratta di numeri piccoli, il picco non arriva allo 0,9%. Se in percentuale il valore sembra piccolo, parliamo comunque di diversi milioni di click ciascuno dei quali avrebbe potuto portare ad una compromissione.

Dove sono localizzati i siti a cui puntano questi link malevoli? La seguente mappa ci indica la distribuzione.

Distribuzione geografica siti di malware

Questa è di fatto la distribuzione dei siti che vengono utilizzati per la distribuzione di malware e phishing indirizzati verso utenti italiani.

Conclusioni

Ad oggi le mail malevole sono divenute praticamente indistinguibili dal punto di vista tecnico dalle mail legittime.

È ampiamente diffuso l’abuso di account di posta legittimi (o di servizi commerciali di invio massivo di messaggi di marketing) per l’invio di malware e phishing. Questo rende le mail malevole tecnicamente identiche a quelle legittime. La differenza la fa il contenuto.

D’altro canto intercettare una mail malevola in base alle sue caratteristiche tecniche è più facile che farlo in base al suo contenuto. Estrapolare concetti come “attrarre l’attenzione”, “spacciarsi per una fonte autorevole”, “fare leva sull’emotività o sull’impulsività” è una sfida tecnica assai più complessa rispetto al basarsi su elementi tecnici ben più definiti. Questo rende l’email security una disciplina che diviene sempre più specialistica e complessa.

Intelligenza artificiale e machine learning sono concetti generici, tutt’altro che nuovi. Sono in uso da decenni in questo settore ma hanno visto una grande evoluzione negli ultimi anni proprio per via di questa tendenza che il settore della email security ha preso: una progressiva riduzione dei “segnali” di ordine tecnico utili a discriminare traffico legittimo da traffico non legittimo e una conseguente crescente rilevanza di “segnali” legati al contenuto.

L’ultima evoluzione riguarda un particolare aspetto del machine learning che è legato alla mappatura delle relazioni tra corrispondenti di posta elettronica. Con l’obiettivo di ricostruire qualcosa di più simile possibile al concetto di “fiducia” che nelle conversazioni mediate va perso.

In una conversazione in presenza il volto, il tono della voce, la gestualità veicolano una mole di informazioni enorme. È principalmente su queste informazioni, oltre che sulla storia della relazione, che inconsciamente stabiliamo il livello di fiducia nell’interlocutore.

Come ricostruire qualcosa di simile al concetto di fiducia in una comunicazione elettronica mediata come quella attraverso la posta elettronica?

Tenendo traccia dello storia e dei pattern di comunicazione tra individui un algoritmo può cercare di stimare l’affinità tra due interlocutori stimando il livello di fiducia. L’analisi dei pattern di comunicazione consente anche di rilevare anomalie e identificare abusi (ad esempio un account takeover) o tentativi di spoofing.

Questa è la prossima frontiera della email security che i vari vendor declineranno, come sempre, ciascuno a modo suo con nomi diversi (“Adaptive Trust Engine” nel caso di Libraesva) e con risultati più o meno efficaci perché non è lo strumento in sé ma il modo in cui lo si utilizza a determinarne l’efficacia.

Il malware può rilevare l’interazione assente dell’utente, ad esempio il malware può individuare che la posizione del puntatore del mouse dell’ambiente di analisi euristica non cambia durante l’analisi.

Il malware può rilevare l’interazione assente dell’utente, ad esempio il malware può individuare che la posizione del puntatore del mouse dell’ambiente di analisi euristica non cambia durante l’analisi.

L’utente può comunque accettare il rischio e proseguire nella navigazione raggiungendo l’indirizzo pericoloso.

L’utente può comunque accettare il rischio e proseguire nella navigazione raggiungendo l’indirizzo pericoloso.