I ricercatori di Kaspersky Lab hanno rilevato una nuova ondata di email di spear phishing di tipo finanziario progettate dai cybercriminali per ottenere profitti. Le email hanno le sembianze di comunicazioni legittime in ambito di appalti, acquisti e altre questioni contabili e hanno colpito almeno 400 organizzazioni industriali, la maggior parte delle quali in Russia. La serie di attacchi ha avuto inizio nell’autunno del 2017 e ha coinvolto diverse centinaia di PC aziendali in vari settori, dall’Oil&Gas al metallurgico, dal settore energetico a quelli dell’edilizia e della logistica.

Dall’ondata di email rilevata da Kaspersky Lab, emerge come i cybercriminali non abbiano attaccato realtà industriali e altre organizzazioni, ma come si siano concentrati in maniera precisa proprio sull’ambito industriale. Hanno inviato email contenenti allegati malevoli e hanno cercato di indurre le vittime inconsapevoli a fornire dati riservati, che potrebbero poi essere utilizzati per ottenere un ritorno economico.

Secondo i dati di Kaspersky Lab, questa ondata di email ha preso di mira circa 800 PC dei dipendenti, con l’obiettivo di rubare denaro e dati riservati alle organizzazioni, da utilizzare poi in ulteriori attacchi. Le email avevano le sembianze di comunicazioni legittime in ambito di appalti, acquisti e altre questioni contabili, con contenuti che corrispondevano al profilo delle organizzazioni attaccate e che tenevano conto anche dell’identità del dipendente – il destinatario della lettera. È interessante notare come gli attaccanti si siano persino rivolti alle vittime designate per nome. Questo suggerisce che gli attacchi sono stati preparati in modo accurato e che i cybercriminali hanno dedicato del tempo allo sviluppo di comunicazioni personalizzate per ciascun utente.

Quando il destinatario cliccava sugli allegati malevoli, veniva installato sul computer e in modo discreto un software legittimo modificato, in modo che i cybercriminali potessero connettersi ad esso, esaminare documenti e software relativi alle operazioni di approvvigionamento, a quelle finanziarie o contabili. Inoltre, gli attaccanti erano alla ricerca di ulteriori modi per commettere frodi a scopo economico, come cambiare i requisiti nelle fatture di pagamento per ottenere denaro a loro vantaggio.

Inoltre, ogni volta che i cybercriminali avevano bisogno di altri dati o funzionalità aggiuntive, come ottenere privilegi da amministratore locale o rubare dati di autenticazione di un utente o account Windows per diffondersi all’interno della rete aziendale, gli attaccanti caricavano set aggiuntivi di malware, preparati in modo individuale per colpire ciascuna vittima. Questo processo poteva includere degli spyware, strumenti aggiuntivi di amministrazione da remoto che estendono le possibilità di controllo da parte dei cybercriminali sui sistemi infetti, e malware, per sfruttare le vulnerabilità nel sistema operativo, fino ad uno strumento come Mimikatz che consente agli utenti di ottenere dati dagli account Windows.

Inoltre, ogni volta che i cybercriminali avevano bisogno di altri dati o funzionalità aggiuntive, come ottenere privilegi da amministratore locale o rubare dati di autenticazione di un utente o account Windows per diffondersi all’interno della rete aziendale, gli attaccanti caricavano set aggiuntivi di malware, preparati in modo individuale per colpire ciascuna vittima. Questo processo poteva includere degli spyware, strumenti aggiuntivi di amministrazione da remoto che estendono le possibilità di controllo da parte dei cybercriminali sui sistemi infetti, e malware, per sfruttare le vulnerabilità nel sistema operativo, fino ad uno strumento come Mimikatz che consente agli utenti di ottenere dati dagli account Windows.

“Gli attaccanti hanno dimostrato un chiaro interesse nel prendere di mira realtà industriali in Russia. Sulla base della nostra esperienza, questo è probabilmente dovuto al fatto che il loro livello di consapevolezza in materia di cybersicurezza non è così alto come in altri settori, ad esempio in quello dei servizi finanziari. Questo fa sì che le organizzazioni industriali diventino un obiettivo potenzialmente redditizio per i cybercriminali – non solo in Russia, ma in tutto il mondo“, ha affermato Vyacheslav Kopeytsev, Security Expert di Kaspersky Lab.

- I ricercatori di Kaspersky Lab consigliano agli utenti di adottare i seguenti accorgimenti per proteggersi da attacchi di spear-phishing:

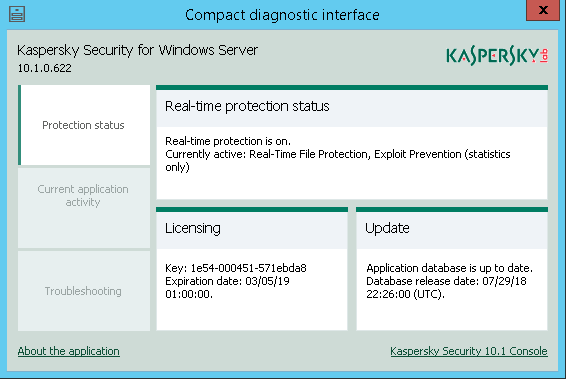

Utilizzare soluzioni di sicurezza con funzionalità dedicate al rilevamento e al blocco di tentativi di phishing. Le aziende possono proteggere i propri sistemi di posta elettronica on-premise con applicazioni mirate all’interno della suite Kaspersky Endpoint Security for Business. Kaspersky Security for Microsoft Office 365, ad esempio, aiuta a proteggere anche il servizio di posta Exchange Online all’interno della suite Microsoft Office 365 basata su cloud.

- Avviare iniziative per sensibilizzare i dipendenti al tema della sicurezza, compresa la formazione basata sul gaming con la valutazione delle competenze e il loro potenziamento, attraverso la ripetizione di attacchi di phishing simulati. I clienti di Kaspersky Lab potrebbero trarre notevoli vantaggi dall’utilizzo dei servizi dei training Kaspersky Security Awareness.

Per ulteriori informazioni sulla minaccia del phishing in ambito finanziario, è disponibile anche un approfondimento sul sito dell’ICS CERT di Kaspersky Lab.

Fonte

Questar

Inoltre, ogni volta che i cybercriminali avevano bisogno di altri dati o funzionalità aggiuntive, come ottenere privilegi da amministratore locale o rubare dati di autenticazione di un utente o account Windows per diffondersi all’interno della rete aziendale, gli attaccanti caricavano set aggiuntivi di malware, preparati in modo individuale per colpire ciascuna vittima. Questo processo poteva includere degli spyware, strumenti aggiuntivi di amministrazione da remoto che estendono le possibilità di controllo da parte dei cybercriminali sui sistemi infetti, e malware, per sfruttare le vulnerabilità nel sistema operativo, fino ad uno strumento come Mimikatz che consente agli utenti di ottenere dati dagli account Windows.

Inoltre, ogni volta che i cybercriminali avevano bisogno di altri dati o funzionalità aggiuntive, come ottenere privilegi da amministratore locale o rubare dati di autenticazione di un utente o account Windows per diffondersi all’interno della rete aziendale, gli attaccanti caricavano set aggiuntivi di malware, preparati in modo individuale per colpire ciascuna vittima. Questo processo poteva includere degli spyware, strumenti aggiuntivi di amministrazione da remoto che estendono le possibilità di controllo da parte dei cybercriminali sui sistemi infetti, e malware, per sfruttare le vulnerabilità nel sistema operativo, fino ad uno strumento come Mimikatz che consente agli utenti di ottenere dati dagli account Windows.