I parametri per cui valutare la bontà di un sistema anti-malware sono principalmente due: la capacità di individuare i malware, il carico aggiuntivo di lavoro che il sistema ha sulla macchina in cui risiede.

Il software anti-malware invitabilmente ha un impatto negativo sulle prestazione del sistema, imponendo un rallentamento, particolarmente evidenti quando vengono eseguite delle operazioni di aggiornamento o scansione.

Eugene Kaspersky, fondatore e CEO di KasperskyLAB afferma: Durante i primi anni del 2000 (forse alcuni di voi lo ricordano), abbiamo rilasciato la PEGGIORE versione dei nostri prodotti antivirus. Non mi importa ammettelo: è stato un fiasco! La cosa curiosa è che, nonostante il fiasco, la versione era molto potente nel combattere i malware; il problema stava nel fatto che rallentava molto il sistema e pesava troppo, soprattutto paragonando questa versione con le precedenti.

I produttori di Antivirus sanno molto bene che nonostante il software sia efficente se rallenta la macchina, darà comunque dei problemi. Per questa ragione gli sviluppatori lavorano costantemente sull’ottimizzazione delle risorse impiegate, per assicurare una qualità della protezione elevata.

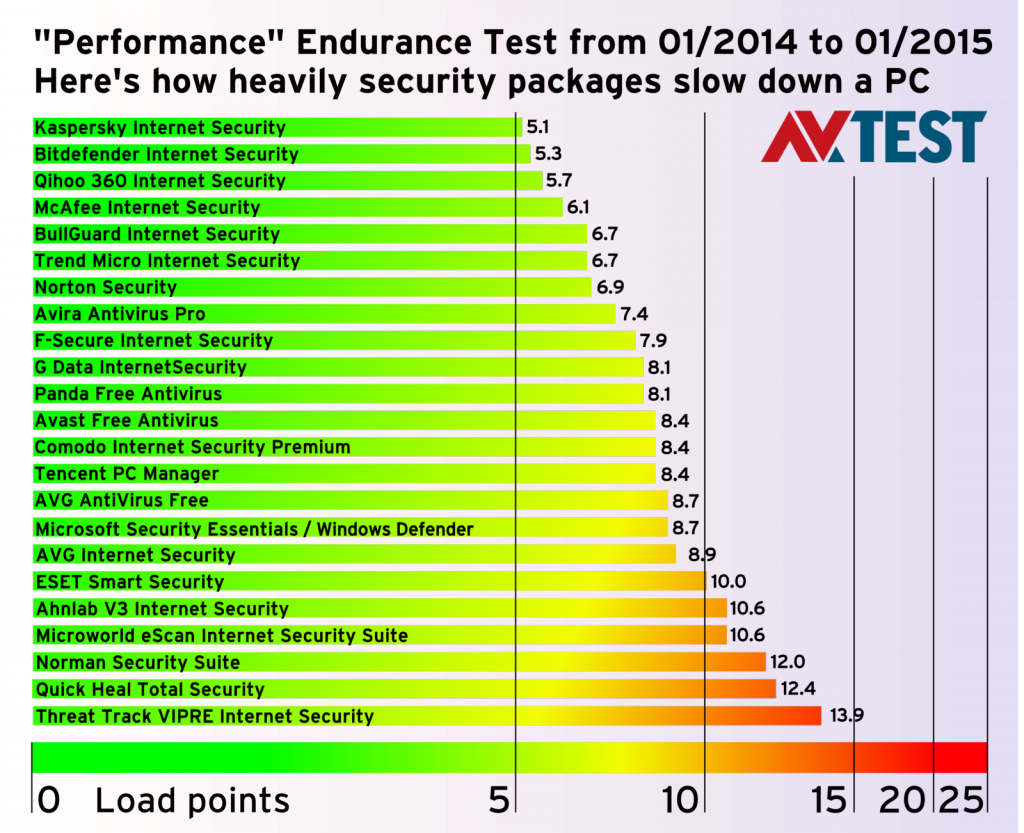

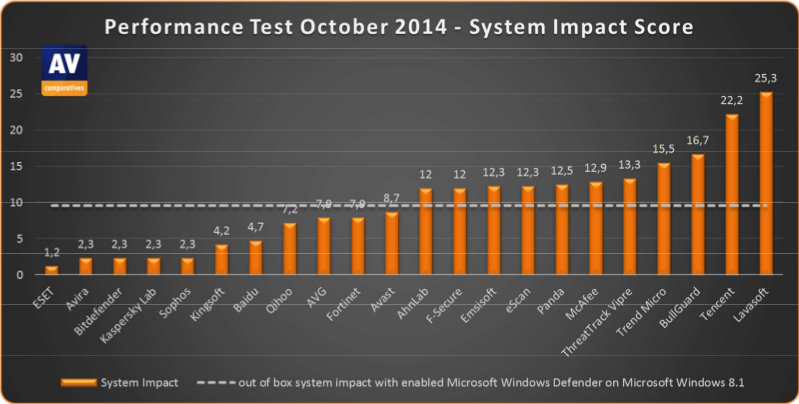

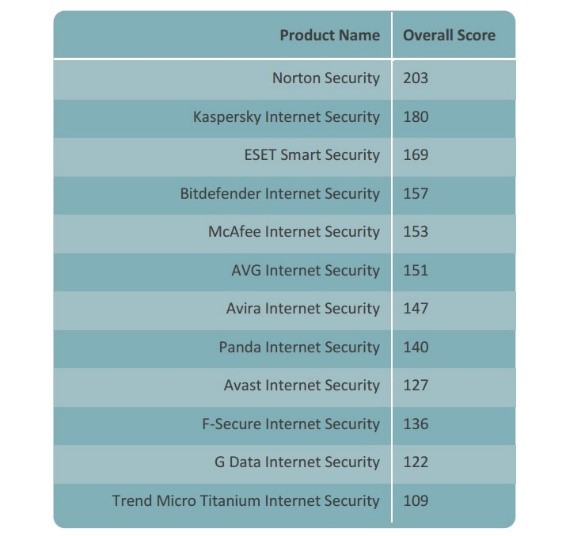

I nuovi prodotti KasperskyLAB sono risultati nei test comparativi eseguiti dalle aziende di certificazione più conosciuti nel settore, fra i più rapidi e meno invasivi sulle risorse.

Ogni laboratorio usa la propria metodologia; ogni metodologia ha punti forti e punti deboli. Essere al primo posto in un test non sempre significa che il prodotto in questione sia efficente anche nella vita reale. Oltre alla posizione nella classifica, si deve osservare anche la coerenza nei risultati effettuati da aziende differenti.

Affida subito la protezione della tua azienda all’esperienza e competenza di KasperskyLAB ed Argonavis, una volta acquistata*, andrà ad attivarsi immediatamente e gratuitamente per i mesi attualmente forniti dal precedente software di sicurezza.

*promozione valida per clienti che sostituiscono il loro attuale prodotto (non Kaspersky) in scadenza con Kaspersky Endpoint Security for Business e/o Kaspersky Security for Virtualization entro il 30 giugno 2015

fonte dei dati

- AV Test – Endurance Test http://www.av-test.org/en/news/news-single-view/endurance-test-does-antivirus-software-slow-down-pcs/

- AV-Comparatives Performance-Test (Suites) October 2014 http://www.av-comparatives.org/wp-content/uploads/2014/11/avc_per_201410_en.pdf

- PASSMARK Performance Test http://www.passmark.com/ftp/totalsecuritysuites-jan2015.pdf