Una delle minacce più diffuse e temute è CryptoLocker (ransomware).

Di questa famiglia di minaccia siamo  già arrivati alla 3 generazione ed inizia a presentarsi qualche esemplare talmente evoluto da poter affermare di essere di fronte alla 4 generazione.

già arrivati alla 3 generazione ed inizia a presentarsi qualche esemplare talmente evoluto da poter affermare di essere di fronte alla 4 generazione.

Inoltre iniziano a diffondersi malware CryptoLocker anche per sistemi operativi non Microsoft, ad esempio per Linux e Mac.

La protezione da CryptoLocker deve basarsi su due pilastri, il primo impedire al malware di arrivare, e questo è solitamente avviene tramite un buon antispam, il secondo invece è riuscire a bloccare il funzionamento nel caso il malware sia comunque entrato.

Kaspersky ha sviluppato delle tecnologie che rendono inefficace il funzionamento del CryptoLocker nel caso il malware non fosse identificabile con le tecniche di rilevazione.

Kaspersky ha sviluppato delle tecnologie che rendono inefficace il funzionamento del CryptoLocker nel caso il malware non fosse identificabile con le tecniche di rilevazione.

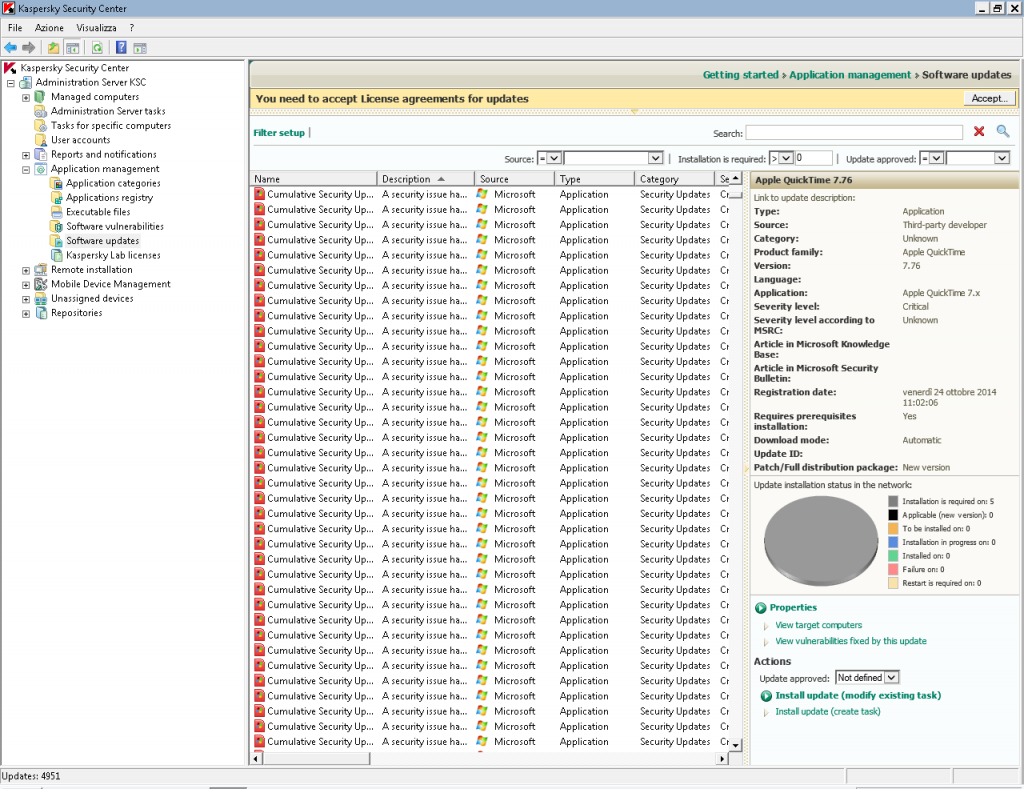

Nel dettaglio il modulo più efficace è il modulo “Application Privilege Control”.

Questo modulo funziona in collaborazione con il servizio cloud Kaspersky KSN, valuta per ciascuna applicazione se la firma di quel eseguibile è considerata collegata ad una applicazione fidata. Se l’applicazione non è fidata gli vengono tolti i privilegi di esecuzione, ad esempio lettura e scrittura sul file system.

Nel caso di una variante recentissima di cryptolocker, la firma dell’applicazione non sarà considerata fidata, se anche dovesse sfuggire l’individuazione dell’analisi euristica e l’applicazione dovesse partire, si ritroverebbe ad essere reso inoffensivo perché non avrebbe i privilegi di scrittura su disco.

Il secondo modulo che interviene è System Watcher, che tiene sotto controllo loggando le operazioni svolte sui file di sistema da applicazioni non fidate, e permettendo un rollback dei file di sistema completo in caso l’applicazione sotto osservazione si rivelasse un malware.

![]()

Argonavis è a vostra disposizione per fornirvi ulteriori informazioni su aspetti tecnici e commerciali, ed illustrarvi la convenienza nel proteggere i vostri sistemi con la tecnologia Kaspersky.

quattro tipi:

quattro tipi: