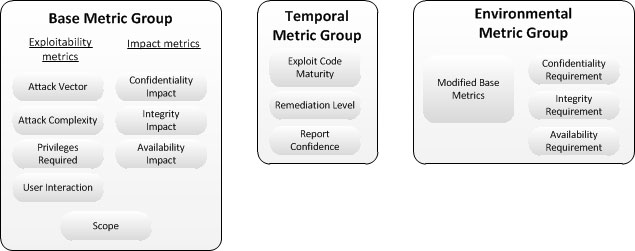

Metriche Impatto

Le metriche di impatto si riferiscono alle caratteristiche del componente impatto. Se una vulnerabilità sfruttata con successo interessa uno o più componenti, le metriche di impatto si riferiscono alla componente che subisce il peggior risultato che descrive meglio le probabilità che un attacco abbia successo.

Le metriche di impatto si riferiscono alle caratteristiche del componente impatto. Se una vulnerabilità sfruttata con successo interessa uno o più componenti, le metriche di impatto si riferiscono alla componente che subisce il peggior risultato che descrive meglio le probabilità che un attacco abbia successo.

Se non si è verificato un cambiamento di Ambito, le metriche di impatto devono descrivere l’impatto su: riservatezza, integrità e disponibilità (CIA) per la componente vulnerabile.

Tuttavia, se si è verificato un cambiamento di ambito, le metriche di impatto devono riflettere l’impatto della CIA sulla componente interessata dalla vulnerabilità, o sul componente su cui si acquisiscono le autorizzazioni, a seconda di quale subisce l’impatto maggiore.

Riservatezza (C)

Questa metrica misura l’impatto sulla riservatezza delle risorse informative gestite da un componente software a causa di una vulnerabilità sfruttata con successo. Riservatezza si riferisce a limitare l’accesso alle informazioni solo gli utenti autorizzati.

Integrità (I)

Questa metrica misura l’impatto sull’integrità dei dati dopo che una vulnerabilità è sfruttata con successo. L’integrità si riferisce alla attendibilità e la veridicità delle informazioni.

Disponibilità (A)

Questa metrica misura l’impatto alla disponibilità della componente dopo che una vulnerabilità è stata sfruttata con successo. Mentre le metriche confidenzialità e integrità metriche riguardano la perdita di riservatezza o l’integrità dei dati (ad esempio, informazioni, file) utilizzati dal componente vulnerabile, questa metrica si riferisce alla perdita di disponibilità del componente stesso, come un servizio di rete (ad esempio, webserver, database, e-mail). Dal momento che la disponibilità si riferisce alla accessibilità delle risorse informative, attacchi DoS che consumano la banda, processore, o spazio su disco impattano sulla disponibilità del componente.